Integração da autenticação AD com o Captive Portal local

Integrando AD com pfSense®

Essa configuração efetua a comunicação do AD com o captive portal, efetuando com que, caso um equipamento não esteja adicionado no AD, ele vai para a tela de autenticação do Active portal. Para iniciamos adicionando um Server de autenticação.

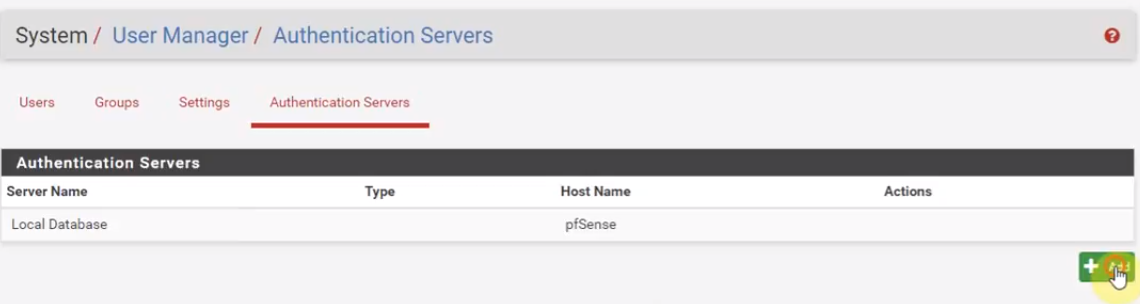

Adicionando AD ao pfSense®

Efetuamos a configuração de um server com a autenticação LDAP, na descrição do nome podemos colocar qualquer coisa, no nosso caso estaremos colocando AD.

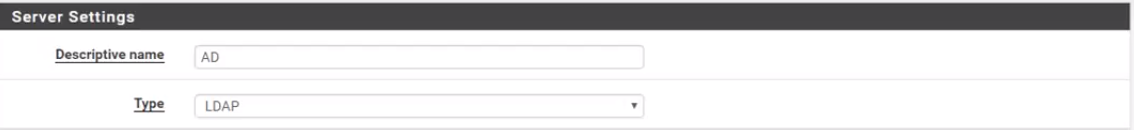

Configuramos o IP do servidor.

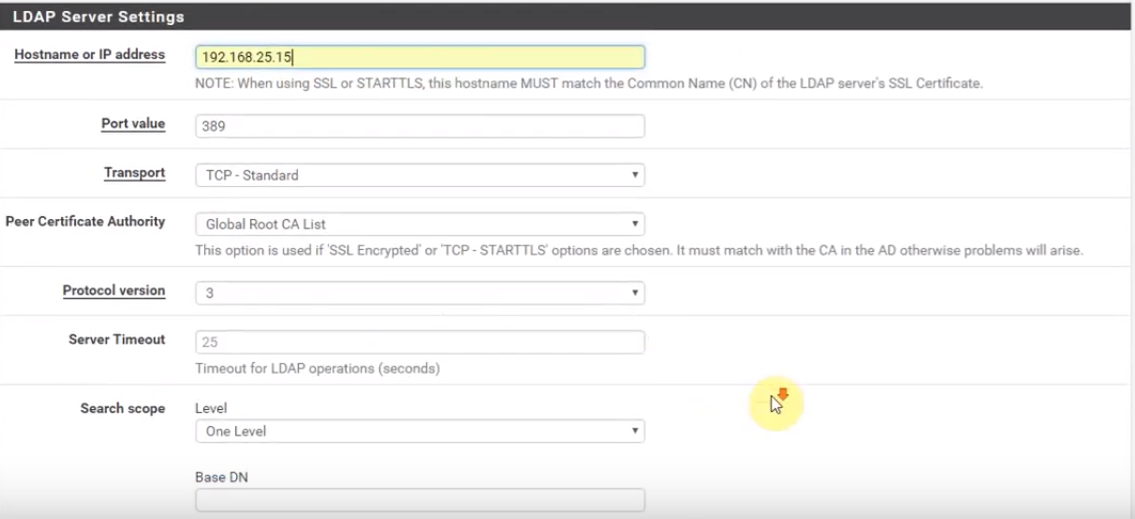

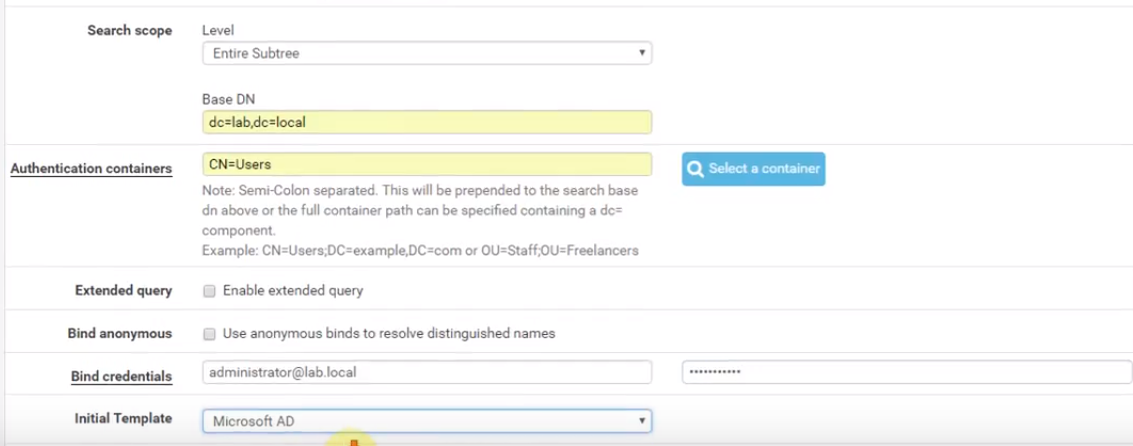

Configuramos ele para a árvore inteira, com a nossa base local, que é o lab.local. Os containers colocamos como Usuários, não colocamos autenticação anônima, e utilizamos a autenticação do administrador local.

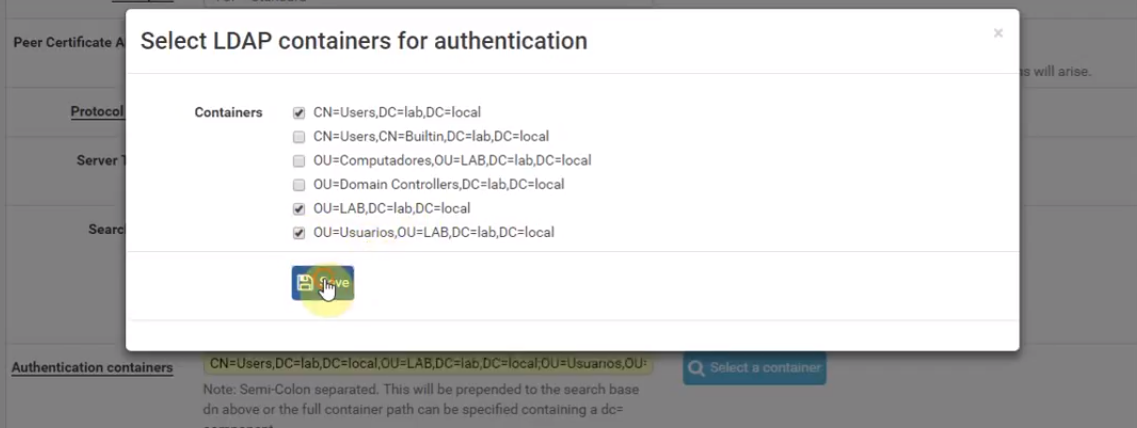

Por garantia o container libera a possibilidade de adicionar mais containers para autenticação, vamos adicionar eles para ter certeza de que a base será importada.

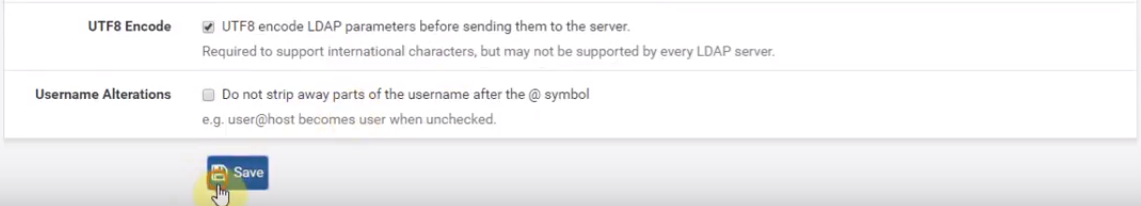

Configuramos os parâmetros UTF-8 e salvamos.

Habilitar servidor para consultas

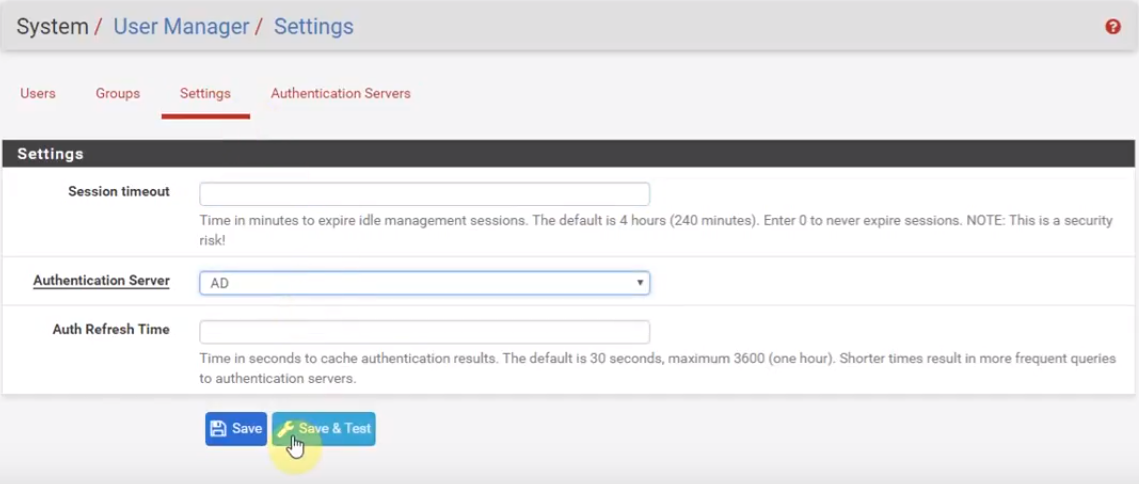

Vamos para a tela de configuração, e dizemos que o servidor de autenticação é esse que nós configuramos. Clicamos em salvar e testar.

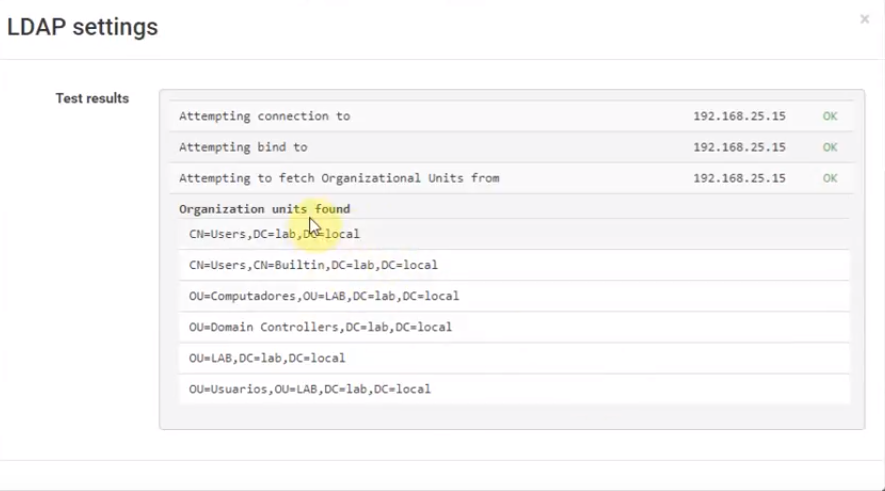

Caso tudo esteja certo, ele já carrega as informações. Caso a quantidade de grupos no AD seja extensa, a página de teste se torna bem maior.

Executando testes

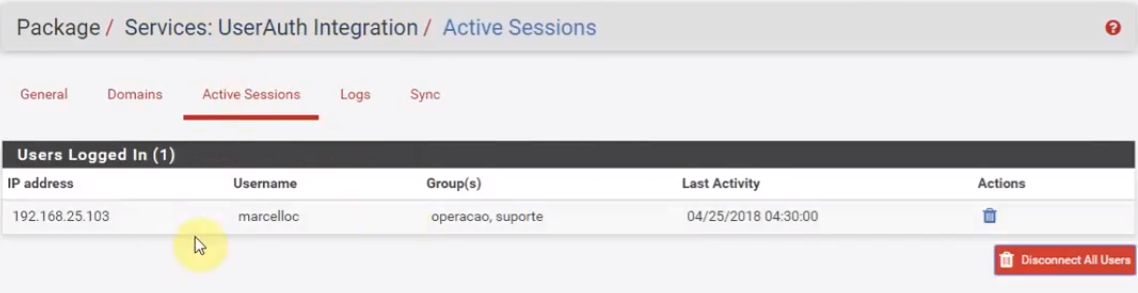

Vamos efetuar o teste agora com a máquina virtual Linux, mas antes certificamos que as configurações estejam ok. Nas sessões ativas possuímos somente a do Windows, configurada antes pelo AD.

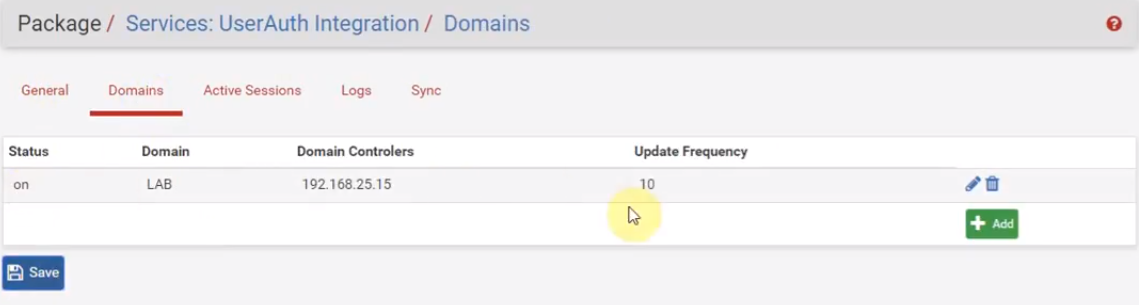

A busca de informações por grupo no AD está ok.

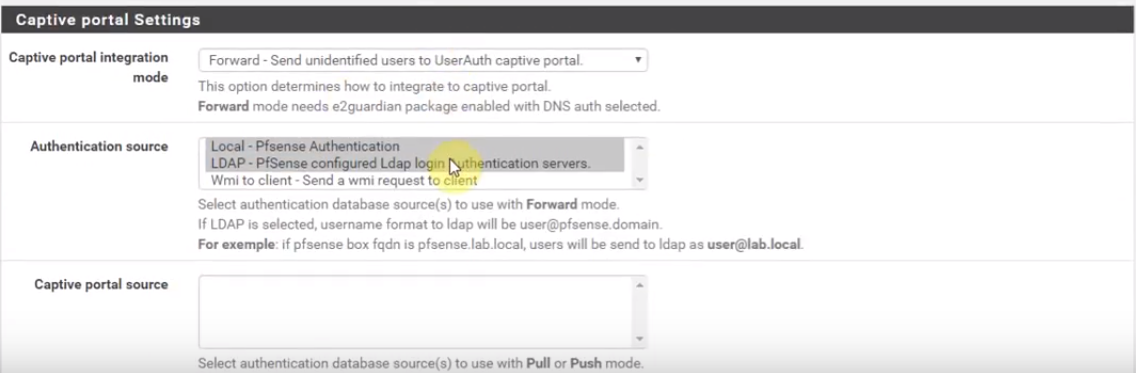

E na tela da autenticação do UserAuth, ele está configurado como Forward, sendo que ele funciona no local, e caso ele não consiga acessar passa para o LDAP.

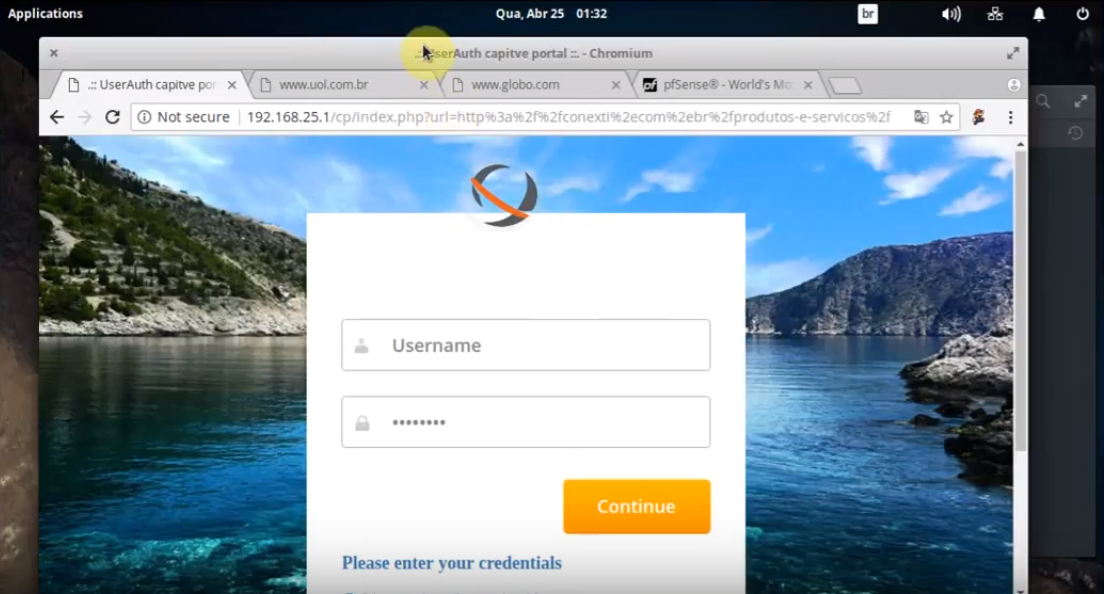

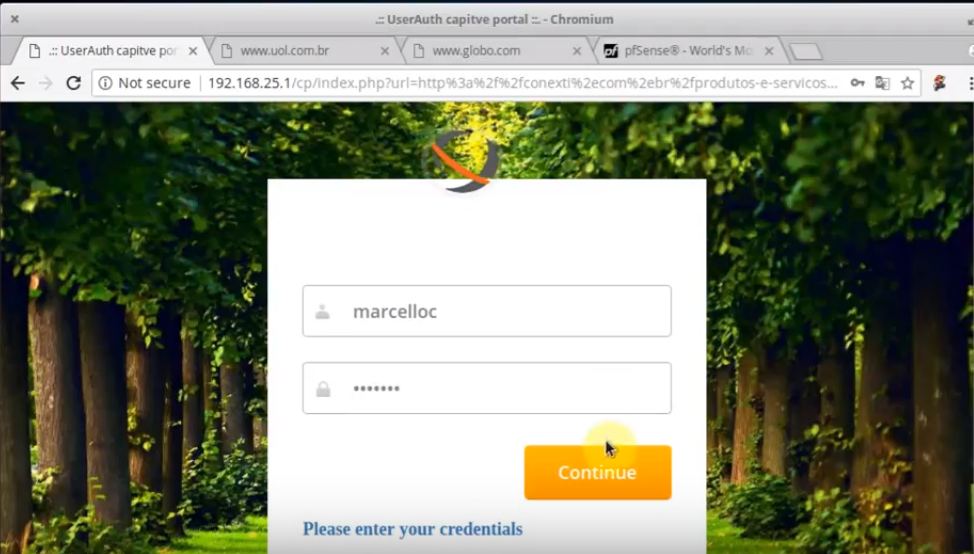

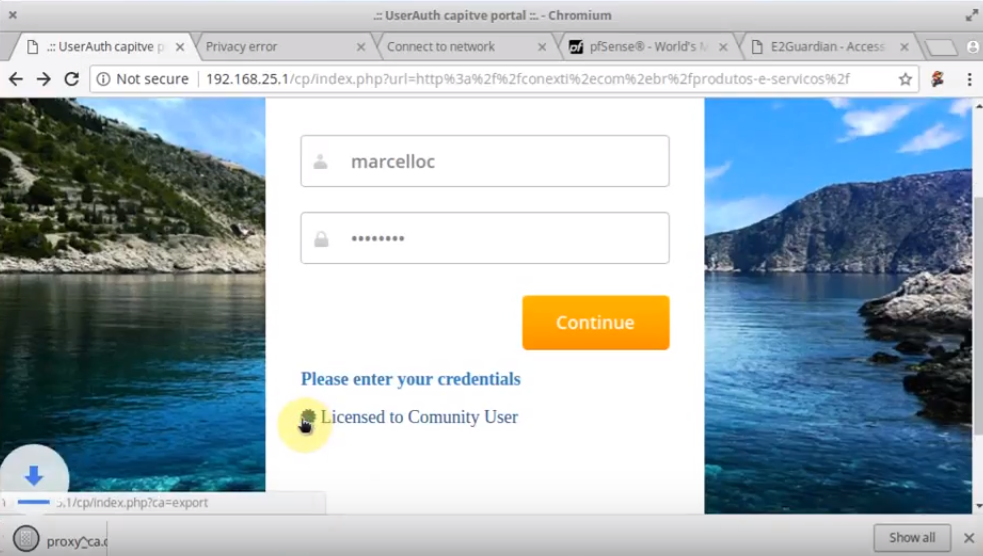

Verificados os parâmetros, podemos efetuar o teste acessando a máquina virtual que está fora do AD. Percebemos então que, mesmo com as configurações locais do AD, ele abre a tela da autenticação.

Utilizamos o usuário do AD para acessar.

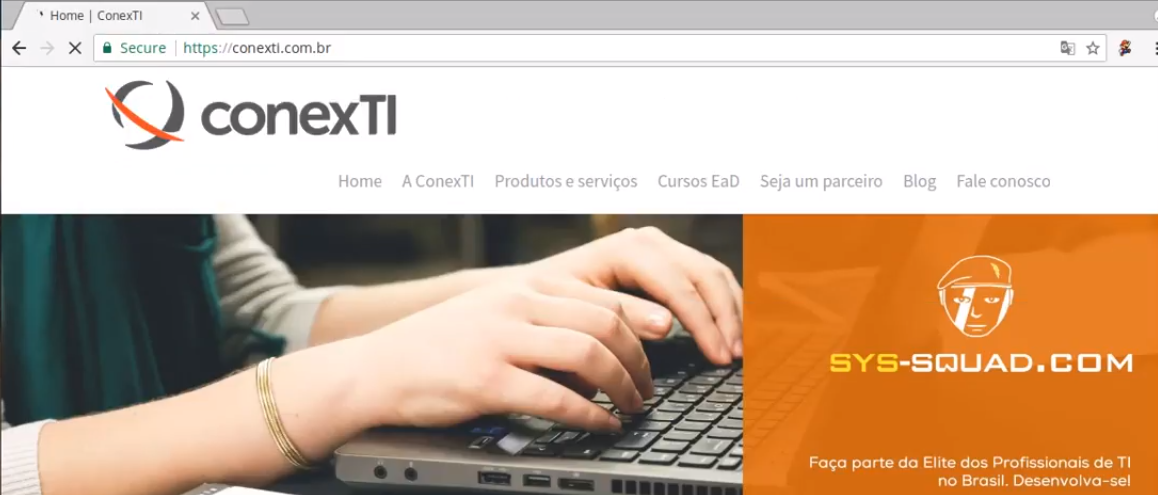

E o mesmo já efetua a autenticação e libera o acesso para a rede.

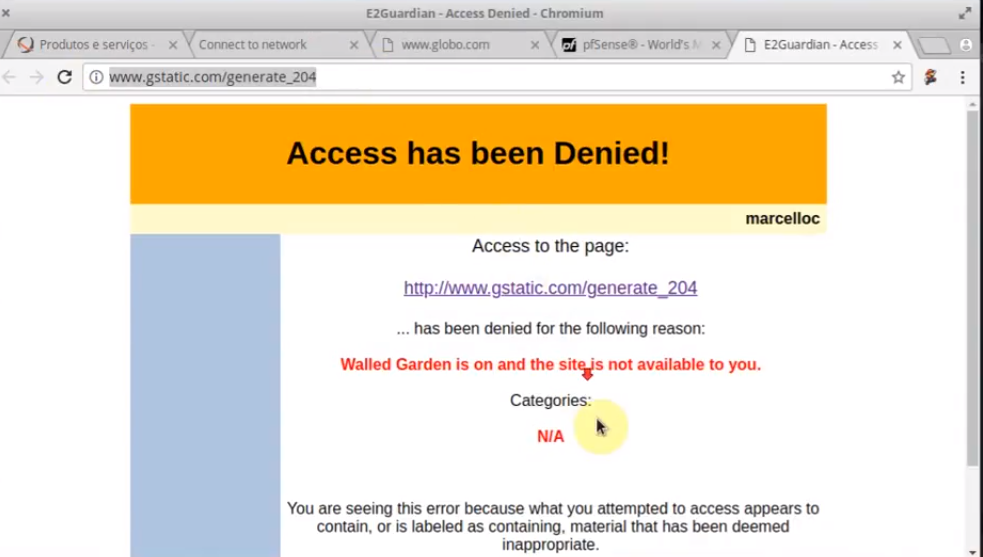

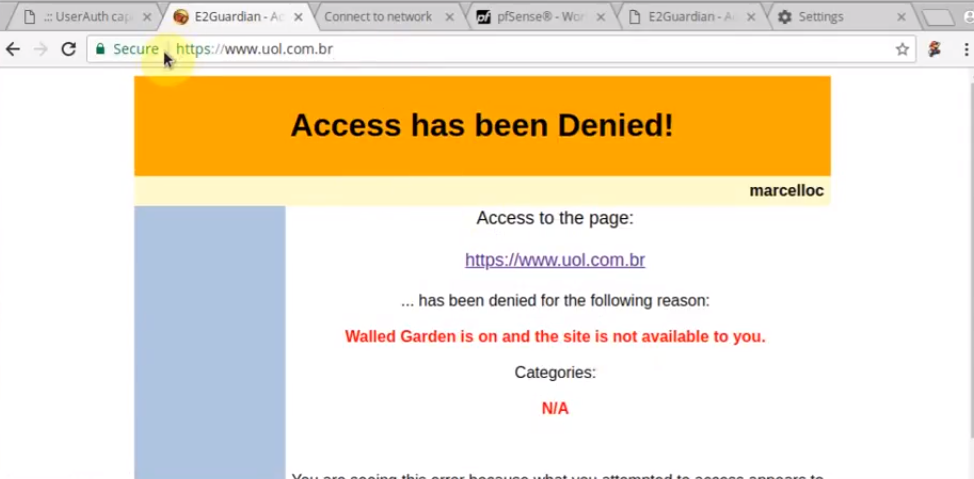

Testamos o acesso em um site que não está permitido e o mesmo já retorna com a tela de bloqueio.

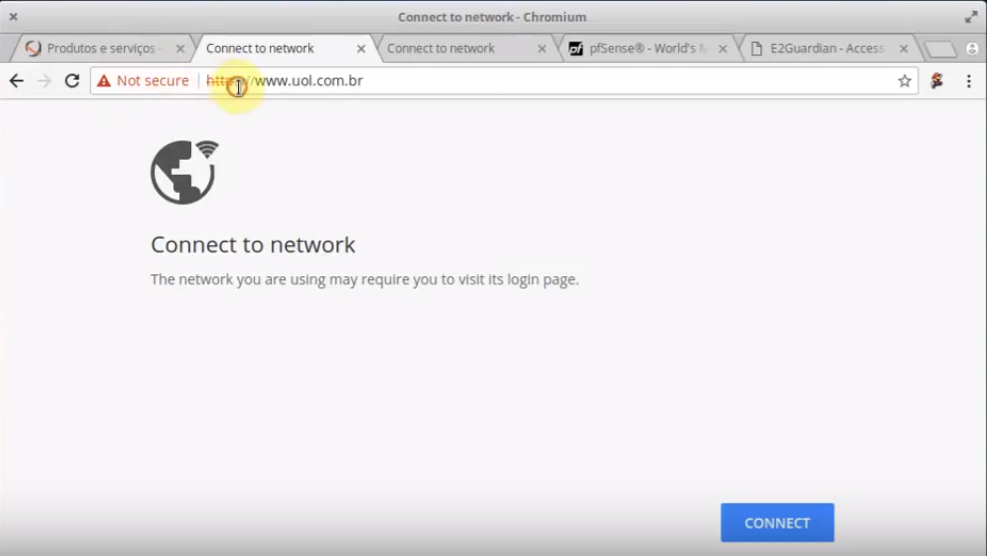

E como não possuímos o certificado SSL instalado nessa máquina, caso tentamos acessar um site que efetue a solicitação do certificado ele vai solicitar o mesmo.

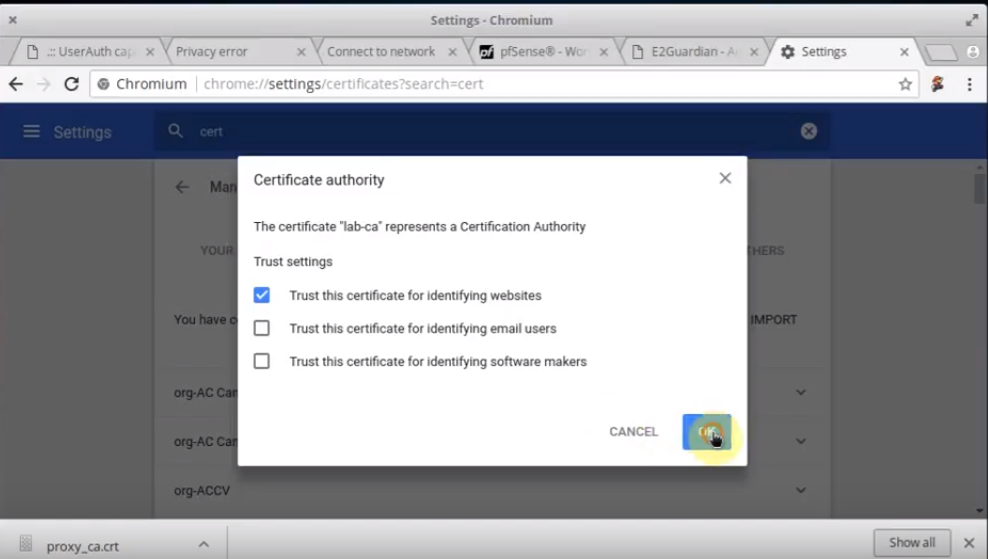

Instalando certificado SSL

Para efetuar a instalação do certificado, sem a necessidade de acessar o firewall, ele é disponibilizado na tela de autenticação.

Efetuamos a importação do mesmo.

Assim que instalado, ele passa a confiar na unidade certificadora e já retorna na tela de bloqueio.

E se acessarmos os logs do E2guardian podemos verificar todos os logs de acesso bloqueado.